В наше время, когда информационные технологии играют огромную роль в нашей жизни, необходимость в защите своего компьютера от вредоносного программного обеспечения становится все более актуальной. Всем хорошо известны такие типы вредоносных программ, как вирусы и трояны, способные причинить непоправимый ущерб как корпоративным системам и данным, так и обычным пользователям.

Троянские программы, в отличие от обычных вирусов, обладают особой вредоносной сущностью и способны проникнуть в систему компьютера, не вызывая подозрений. Они маскируются под обычные программы или приложения, существуют в тихом режиме и выглядят как неотъемлемая часть операционной системы. Единственный полезный результат их деятельности - это возможность удаленного контроля над компьютером или проникновение в систему для кражи ценной информации.

Чтобы обезопасить свой компьютер и личные данные от вредоносного воздействия, крайне важно знать, как обнаружить и нейтрализовать трояны. Это не только позволит защитить свои личные сведения, но и обезопасит ваш компьютер от возможных остановок и непредвиденных сбоев в работе системы.

Подготовка к удалению вредоносного ПО: необходимое понимание и предостережения

Перед тем, как приступить к решению проблемы, связанной с вредоносным программным обеспечением на вашем компьютере, важно иметь полное представление о некоторых основных понятиях и соблюдать некоторые предосторожности, чтобы избежать дальнейшего ущерба.

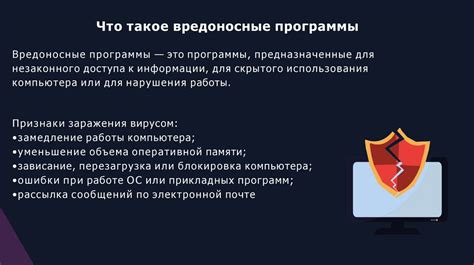

Понимание вредоносного ПО:

Наверняка вы слышали о вирусах, троянах и других вредоносных программах, но важно понимать, что такое вредоносное ПО и как оно может повлиять на работу вашей системы. Вредоносное ПО - это программа, созданная для нанесения вреда вашему компьютеру или захвата контроля над ним без вашего согласия. Оно может причинять различные негативные последствия, включая кражу личных данных, повреждение системных файлов или деградацию производительности компьютера. Поэтому важно научиться его распознавать и эффективно устранять.

Основные предостережения:

Прежде чем приступить к удалению вредоносного ПО, необходимо принять несколько предосторожностей, чтобы избежать дополнительной угрозы и сохранить свои данные в безопасности. Важно обновить антивирусное программное обеспечение до последней версии, чтобы иметь актуальную защиту от новых видов вредоносного ПО. Также рекомендуется создать резервные копии важных данных, чтобы в случае неудачи в процессе удаления вируса их можно было восстановить. Будьте осторожны при скачивании и открытии файлов из ненадежных источников, поскольку они могут содержать вирусы или трояны. И, конечно же, не стоит abrir без запасу тьс компьютер неяв л а сщащуауы вирусами!

Теперь, когда вы имеете представление о важных понятиях и основных предостережениях, связанных с удалением вредоносного ПО, вы можете приступить к следующим шагам, которые помогут вам избавиться от неприятного вируса или трояна на вашем компьютере.

Шаг 1: Отключите систему от сети и создайте резервные копии

Данный раздел рассмотрит первый важный шаг в процессе избавления от вредоносного программного обеспечения на вашем устройстве. Перед тем как приступить к удалению трояна, необходимо отключить компьютер от интернета и создать резервные копии данных.

Отключение от интернета поможет предотвратить распространение вируса и защитит ваше устройство от дальнейшего заражения. Для этого вы можете отключить сетевой кабель или отключить Wi-Fi соединение.

После отключения от сети рекомендуется создать резервные копии всех важных файлов и данных на вашем компьютере. Резервное копирование позволит сохранить информацию, которую вы не хотите потерять в процессе удаления вредоносного программного обеспечения.

Используйте внешний накопитель или облачное хранилище для хранения резервных копий. Убедитесь, что все важные файлы и папки скопированы и доступны для восстановления в случае необходимости.

Шаг 2: Активируйте антивирусное программное решение и произведите полную проверку

Чтобы приступить к этому важному этапу, у вас должна быть установлена подходящая антивирусная программа последней версии. После успешной активации программа будет готова к выполнению полного сканирования системы в поисках возможных вирусов троянов.

Важно помнить, что этот процесс может занять некоторое время в зависимости от размера и скорости компьютера. Во время сканирования антивирусное программное обеспечение будет проходить через каждый файл, проверяя его наличие вредоносного программного обеспечения. Если вирусы или троянские программы будут обнаружены, антивирусная программа предоставит вам всю необходимую информацию о них и предложит соответствующие действия для удаления.

После завершения полного сканирования, вам будет предоставлена сводная информация о результатах, включающая данные о найденных угрозах и предпринятых действиях. Рекомендуется просмотреть эту информацию, чтобы убедиться, что все вредоносные программы были успешно исключены из системы.

Запуск антивирусного программного обеспечения и его полное сканирование компьютера является действенным способом обнаружения и удаления вирусов троянов, что в свою очередь поможет защитить вашу систему от возможного ущерба и утечки конфиденциальной информации.

Шаг 3: Избавьтесь от обнаруженных вредоносных программ и вредоносных скрытых файлов

Действуя внимательно и последовательно, можно обнаружить и удалить вредоносные программы и скрытые файлы, представляющие угрозу для безопасности вашего компьютера. Следующие действия помогут вам освободить вашу систему от вирусов и троянов:

1. Проведите полное сканирование вашего компьютера с помощью антивирусной программы. Запустите антивирусное ПО и выполните полное сканирование системы, чтобы обнаружить и удалить вирусы и троянические программы. В случае обнаружения вредоносных программ, следуйте инструкциям антивирусного ПО для их удаления.

2. Обновите свою антивирусную программу. Чтобы быть на шаг впереди вредоносных программ и троянов, регулярно обновляйте свою антивирусную программу, чтобы получить последние обновления и определения вредоносных программ.

3. Удалите карантинные файлы и вредоносные программы. После завершения сканирования, проверьте карантинную папку вашего антивирусного ПО на наличие вредоносных файлов. Если вы уверены, что файлы безопасны и необходимы для работы системы, восстановите их. Если они всего лишь занимают место, безопасно удалите их.

4. Удалите временные файлы и кэш. Вредоносные программы могут скрываться во временных файлах и кэше. Очистите временные файлы и кэш вашей операционной системы, чтобы избавиться от потенциальных источников вирусов и троянов.

5. Перезагрузитесь в безопасном режиме. Если ваш антивирус не может удалить вирусы и трояны в обычном режиме, попробуйте перезагрузить компьютер в безопасном режиме и повторите сканирование.

Помните, что удаление вирусов и троянов - это процесс, требующий терпения и внимания к деталям. Следуйте указаниям антивирусных программ, обновляйте свое ПО и проводите регулярные проверки системы, чтобы поддерживать ваш компьютер защищенным от подобных угроз.

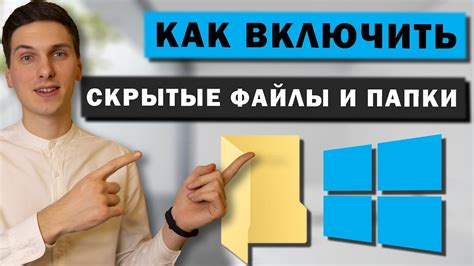

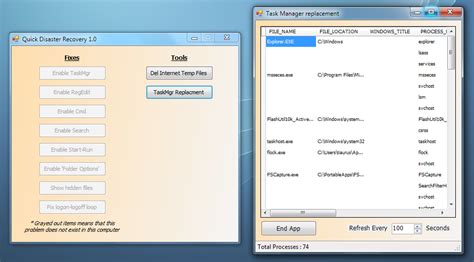

Шаг 4: Обнаружение невидимых файлов и скрытых папок

Один из способов, которым вредоносное ПО может скрыть свою активность на компьютере, заключается в создании скрытых файлов и папок. Они невидимы для обычного пользователя и могут хранить в себе вредоносные коды или конфигурационные файлы.

Чтобы обнаружить такие скрытые элементы, необходимо выполнить проверку системы. Для этого можно воспользоваться инструментами операционной системы или специальными антивирусными программами.

| Шаг | Действие |

|---|---|

| 1 | Откройте проводник и перейдите в раздел "Параметры". |

| 2 | Выберите "Показывать скрытые файлы и папки". |

| 3 | Нажмите "Применить" для сохранения изменений. |

| 4 | Произведите поиск по всем дисковым устройствам на компьютере, чтобы обнаружить скрытые элементы. |

| 5 | Проверьте найденные файлы и папки на наличие признаков вредоносной активности или неизвестного происхождения. |

| 6 | Если обнаружены подозрительные элементы, удалите их навсегда из системы. |

Обнаружение скрытых файлов и папок может оказаться важным шагом в борьбе с вредоносным ПО. Не забывайте проверять систему регулярно, чтобы избежать проблем и обеспечить безопасность своего компьютера.

Шаг 5: Оцените целостность системных файлов

В этом разделе мы рассмотрим процесс проверки системы на наличие несанкционированных изменений в системных файлах. Прежде чем переходить к деталям, важно понимать, что троянские программы способны изменять системные файлы, чтобы обеспечить себе постоянное присутствие и защиту от обнаружения.

Для обнаружения потенциально измененных системных файлов следуйте этим шагам:

| Шаг 5.1 | Откройте командную строку и выполните команду "sfc /scannow". |

| Шаг 5.2 | Ожидайте, пока система завершит процесс сканирования и анализа целостности файлов. |

| Шаг 5.3 | Проанализируйте результаты сканирования и обратите внимание на любые предупреждения или ошибки. |

Если сканирование выявило наличие несанкционированных изменений в системных файлах, вам следует принять дополнительные меры для их восстановления или замены. Рекомендуется использовать официальные и доверенные источники для загрузки или восстановления системных файлов.

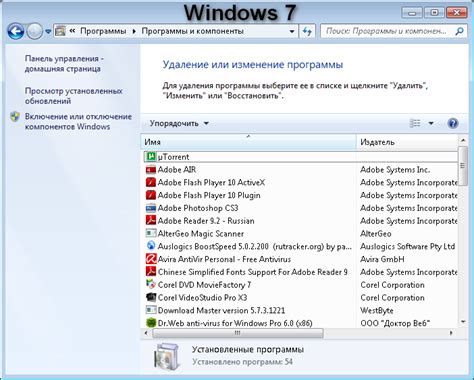

Шаг 6: Поддерживайте в актуальном состоянии все программы и операционную систему

Обновление программ и операционной системы позволяет вам получать последние исправления уязвимостей, а также новые функции и возможности. В большинстве случаев процесс обновления происходит автоматически или требует лишь нескольких щелчков мыши, поэтому необходимо следить за доступными обновлениями и устанавливать их без промедления.

- Периодически проверяйте наличие обновлений для программ, которыми вы пользуетесь, таких как браузер, антивирусное программное обеспечение, офисные пакеты и другие.

- Активируйте автоматическое обновление операционной системы, чтобы получать все новые исправления немедленно.

- Перейдите на официальные веб-сайты производителей программ и операционной системы, чтобы убедиться, что вы используете последние версии и патчи.

- Избегайте установки программ из ненадежных источников, поскольку они могут быть заражены вредоносным кодом.

Поддерживая все программы и операционную систему в актуальном состоянии, вы сможете существенно снизить риск заражения компьютера вирусами и троянами, а также обеспечить более безопасное и устойчивое функционирование вашего устройства.

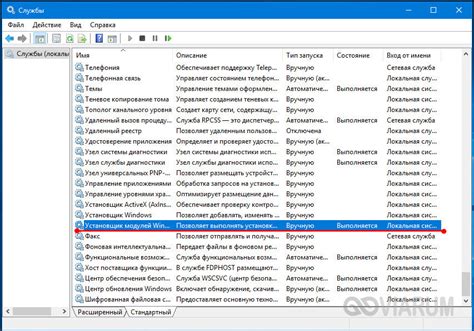

Шаг 7: Результативный поиск и удаление программ-загрузчиков и ключей реестра

Для полной очистки вашего компьютера от вредоносных программ необходимо произвести поиск и удаление программ-загрузчиков и ключей реестра, которые могут быть связаны с троянским вирусом. Это важный этап в процессе обнаружения и ликвидации угрозы, но требует внимательности и аккуратности, поскольку затрагивает важные системные компоненты.

1. Запустите программу поиска и удаления вредоносных программ

Используйте специализированные антивирусные программы или анти-троянские утилиты, которые позволят вам произвести глубокий и тщательный поиск системы. Убедитесь, что выбран полный сканирование, чтобы охватить все файлы и папки.

2. Отметьте подозрительные программы и ключи реестра

Внимательно просмотрите результаты сканирования и обратите внимание на все программы и ключи реестра, которые вызывают подозрение. Они могут иметь недавние даты создания или содержать символы, отличные от стандартных системных файлов и значений.

3. Удалите программы-загрузчики и ключи реестра

После определения подозрительных элементов, удалите их из системы. Перед этим создайте точку восстановления, чтобы в случае непредвиденных проблем вернуть систему в рабочее состояние. Внимательно следуйте инструкциям программы и удаляйте только подозрительные файлы и ключи, чтобы избежать повреждения системы.

4. Перезапустите компьютер

После удаления программ-загрузчиков и ключей реестра перезагрузите компьютер, чтобы завершить процесс. Убедитесь, что все изменения применены и вы больше не обнаруживаете никаких признаков троянского вируса.

Выполняя эти шаги, вы можете успешно обнаружить и удалить программы-загрузчики и ключи реестра, связанные с троянским вирусом, и восстановить безопасность вашего компьютера.

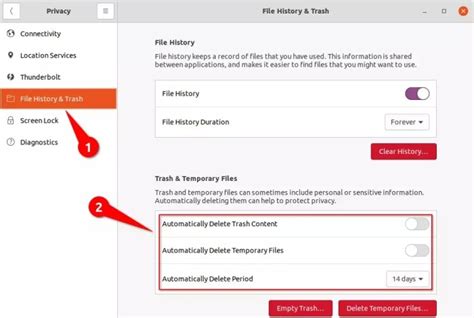

Шаг 8: Устранение следов вредоносного воздействия путем очистки кэша и временных файлов

Временные файлы и кэш-память хранят промежуточные данные, которые используются операционной системой и приложениями при их работе. Троянский вирус может использовать эти файлы для сохранения своих компонентов или же внедрять свой код в уже существующие файлы. Поэтому очистка кэша и временных файлов позволяет убедиться, что все эти потенциально опасные файлы будут удалены и больше не смогут нанести ущерб вашей системе.

Процесс очистки кэша и временных файлов может отличаться в зависимости от операционной системы. В среде Windows, вы можете воспользоваться встроенной утилитой "Очистка диска", которая позволяет выбирать, какие типы файлов вы хотите удалить. Для пользователей Mac, можно использовать приложение "Очистка" в панели "Системные настройки". В Linux-системах, вы можете воспользоваться командой "sudo apt-get clean" в терминале.

Очистка кэша и временных файлов не только поможет удалить вирусные следы с вашего компьютера, но и может улучшить его производительность, освободив место на диске и ускорив загрузку системы и программ. Поэтому, не забывайте регулярно проводить эту процедуру, даже если ваш компьютер не заражен вирусами.

Шаг 9: Восстановление поврежденных файлов и системных настроек после атаки зловредного программного обеспечения

В данном разделе мы рассмотрим методы восстановления файлов и системных настроек, которые были повреждены в результате действия зловредного программного обеспечения. После эффективного удаления вируса троян с вашего компьютера необходимо приступить к восстановлению поврежденных данных, чтобы вернуть системе нормальное функционирование.

Ключевым элементом восстановления поврежденных файлов является использование резервных копий. Проверьте наличие ранее созданных резервных копий, которые могли быть сохранены на внешних носителях или в облачном хранилище. Восстановление данных из резервной копии поможет восстановить потерянные или поврежденные файлы, обеспечивая их целостность и доступность для использования.

Помимо использования резервных копий, важно также применить инструменты для восстановления системных настроек. Один из вариантов - восстановление до предыдущей точки восстановления. Это позволяет откатить систему к состоянию, в котором она работала стабильно до атаки троянского вируса. Однако, перед применением этого метода рекомендуется создать точку восстановления для защиты от возможных проблем.

Также можно использовать системные утилиты, предоставляемые операционной системой, для восстановления поврежденных файлов и системных настроек. Некоторые из таких инструментов предоставляют возможность сканирования системы на наличие ошибок и автоматического исправления выявленных проблем. Это может помочь устранить некоторые проблемы, возникшие в результате действия вируса троян.

При восстановлении поврежденных файлов и системных настроек необходимо также быть внимательным к возможным остаткам зловредного программного обеспечения или следам его деятельности. Рекомендуется использовать антивирусные программы для сканирования системы на наличие оставшихся угроз и соблюдать меры предосторожности для предотвращения повторных атак в будущем.

Вопрос-ответ

Какими признаками можно понять, что на компьютере есть вирус троян?

Есть несколько типичных признаков наличия вируса троян на компьютере. К ним относятся: замедление работы системы, появление неизвестных программ или файлов, автоматическое открытие рекламных окон, непроизвольное перенаправление на неизвестные сайты, пропадание или изменение файлов и папок и другие необычные поведения компьютера. Если вы обнаружили подобные признаки, есть вероятность наличия вируса троян, и его удаление будет необходимо.

Как можно получить вирус троян на компьютер?

Существует несколько способов, которыми вирус троян может попасть на компьютер. Один из распространенных способов - это открытие вредоносных вложений в электронных письмах или скачивание подозрительных файлов с ненадежных сайтов. Также, заражение может произойти при установке нелегального программного обеспечения или необходимости взаимодействия с нелицензионными программами. Важно быть осторожным и предпринимать меры предосторожности, чтобы не подвергнуть свой компьютер риску заражения вирусом троян.