В мире, где цифровая сфера с каждым днем проникает все глубже в нашу повседневность, важно уметь обеспечивать безопасность собственных данных. Но что делать, если защита, которую предусматривает организация или программное обеспечение, мешает нам получить доступ к собственной информации?

Существует множество ситуаций, когда мы хотим достичь прозрачности и открытости в отношении личных данных, будь то самостоятельное редактирование нашего профиля или получение дополнительной информации о системе. Однако ряд препятствий может стоять на пути к этим целям - непонятные правила, сложные пароли, автоматические фильтры и прочие механизмы, разработанные для защиты данных.

В данной статье мы рассмотрим различные способы обойти защитные меры и получить контроль над собственными данными без нарушения законодательства и этики. Используя определенные методы и инструменты, каждый сможет овладеть личным пространством в цифровом мире, наладить контроль над информацией и наслаждаться свободой действий и выбора.

Простые способы обойти механизмы безопасности на компьютере

Каждый компьютер оборудован различными механизмами защиты, которые предназначены для обеспечения безопасности данных и предотвращения несанкционированного доступа. Однако, в некоторых случаях, пользователь может столкнуться с необходимостью обойти эти механизмы, чтобы получить полный контроль над своим компьютером.

- Изучение процесса загрузки системы

- Использование режима безопасного режима

- Изменение параметров BIOS

- Работа с административным аккаунтом

- Использование Live-среды

Знание основных методов обхода защиты может быть полезным для решения проблем, связанных с доступом и управлением компьютером. Однако, необходимо помнить, что обход механизмов безопасности может нарушить законодательство и компрометировать безопасность системы. Поэтому, любые действия, связанные с обходом защиты, должны быть осуществлены только с разрешения и осознанием последствий.

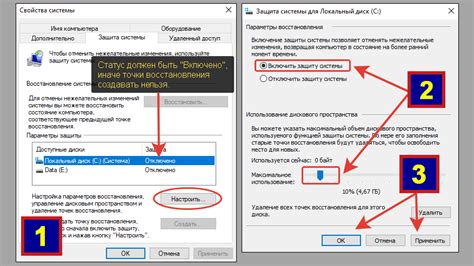

Разрешение ограничений доступа через панель управления

Этот раздел предлагает ознакомиться с методами снятия ограничений доступа, подразумеваемых как СЛК защита, с использованием панели управления. Здесь представлены эффективные способы выхода из состояния ограничений, не требующие специфических навыков или специального программного обеспечения.

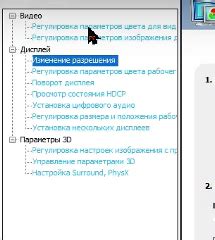

Для начала можно проанализировать доступные варианты настройки и управления системой, чтобы определить наличие функционала, связанного с ограничением доступа. Панель управления поможет определить наличие секций, где можно изменить параметры и отключить защиту.

- Использование режима администратора: активируйте административный режим настройки системы, чтобы получить дополнительные привилегии доступа и изменения параметров без ограничений.

- Изменение безопасности: установите настройки безопасности на минимальный уровень или отключите функции, которые ограничивают доступ и предотвращают изменения в системе.

- Удаление ограничений: просмотрите список установленных ограничений и удалите их с помощью панели управления, чтобы восстановить полный доступ к системе.

Обратите внимание, что операции снятия ограничений доступа могут отличаться в зависимости от платформы и версии системы. Важно быть внимательным и аккуратным при внесении изменений в настройки, чтобы избежать нежелательных последствий.

Преодоление ограничений безопасности в настройках браузера

В настоящем разделе рассмотрим процесс обхода механизмов безопасности, которые могут ограничивать доступ пользователя к определенным функциям или контенту в настройках браузера. Мы рассмотрим способы обойти данные ограничения, обеспечивая пользователя большей свободой в использовании браузера.

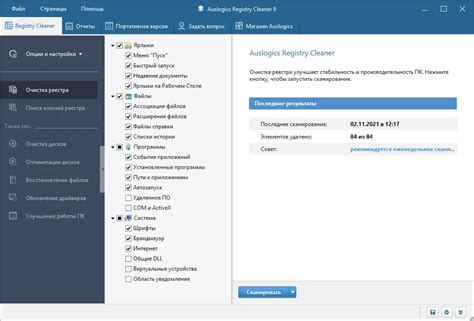

Настройка ПО для отключения механизма защиты Системы Локальных Контрольных Копий

В данном разделе мы рассмотрим процесс конфигурации программного обеспечения, предназначенного для обхода механизма защиты, обеспечивающего безопасность Системы Локальных Контрольных Копий. Мы покажем, как настроить ПО таким образом, чтобы получить возможность обходить ограничения, накладываемые данной функцией безопасности.

Шаг 1: Выбор подходящего антивирусного ПО

Прежде чем приступить к настройке ПО для отключения механизма защиты Системы Локальных Контрольных Копий, необходимо выбрать антивирусное программное обеспечение, обладающее необходимыми возможностями и совместимое с вашей операционной системой. Оптимальным выбором будет программное обеспечение, в котором присутствует функция запрета СЛК защиты.

Шаг 2: Установка и настройка антивирусного ПО

После выбора подходящего антивирусного ПО рекомендуется выполнить его установку и приступить к настройке. Процесс установки именно рассматриваемого ПО может отличаться от других программ. Используйте инструкцию, предоставленную разработчиком выбранного программного обеспечения, для правильной установки и настройки.

Шаг 3: Отключение функции СЛК защиты

Когда антивирусное ПО установлено и настроено, настало время отключить функцию СЛК защиты. Для этого обратитесь к настройкам программы и найдите соответствующий пункт меню или параметр. Обычно подобные функции расположены в разделе "Настройки безопасности" или "Защита файла/папки". После того, как вы найдете нужный параметр, отключите его, следуя инструкциям разработчика ПО.

Важно помнить, что отключение СЛК защиты может повлечь за собой потенциальные риски, связанные с безопасностью и целостностью данных. Будьте осторожны при изменении настроек ПО и проведении подобных операций.

Использование специализированных программ для обхода системы лицензирования и ограничений

Доступ к защищенным программным продуктам может быть ограничен системой лицензирования и другими противопиратскими механизмами. Однако, существуют специализированные программы, предназначенные для обхода этих ограничений, что позволяет пользователям использовать продукты без необходимости приобретения лицензии или получения специальных разрешений.

Такие программы предназначены для обхода защитных механизмов, таких как цифровые подписи, защитные ключи, проверка лицензий и другие. Они могут осуществлять различные методы обхода, используя техники открытого исследования системы, анализа кода, модификации программных файлов и многое другое.

Использование специализированных программ для обхода СЛК защиты может быть противозаконным и незаконным, нарушая авторские права и лицензионные соглашения. Приобретение и использование таких программ могут вести к юридическим проблемам и нарушению законодательства в различных странах.

- Программы для разблокировки и обхода защищенных приложений

- Методы и техники обхода системы лицензирования

- Основные риски и последствия использования обходных программ

- Альтернативные подходы к использованию программ без нарушения авторских прав

Пользователи должны быть осведомлены о юридических последствиях и риск законодательного преследования при использовании специализированных программных средств для обхода СЛК защиты. Рекомендуется соблюдать авторские права, лицензионные соглашения и использовать программные продукты в соответствии с их предназначением и положениями, установленными владельцем прав на программный продукт.

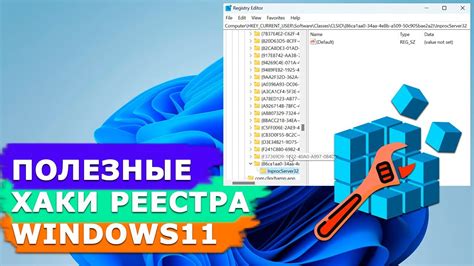

Полный отказ от системного ограничения через изменение записей реестра операционной системы

Раздел, который мы будем рассматривать, затрагивает возможность аннулирования и полного отключения защитных механизмов, которые подразумеваются системой безопасности нашей операционной системы. Здесь вы найдете информацию о методах и простые инструкции о том, как изменить настройки реестра для достижения этой цели.

- Водительские протоколы и настройки

- Прописать исключения для ограничений доступа

- Манипуляции с параметрами безопасности

- Ограничения на уровне процесса и пользовательские разрешения

- Изменение записей реестра для полного снятия ограничений безопасности

Такие методы и действия могут представлять возможность изменить стандартное поведение системы и достичь полного отключения механизмов безопасности, что потенциально может привести к негативным последствиям. Важно понимать, что подобные действия могут нарушить целостность и надежность операционной системы, а также принести угрозу вашей конфиденциальности и безопасности данных. Поэтому перед применением подобных манипуляций рекомендуется внимательно оценить все риски и применять их только в особых случаях и с полным пониманием последствий.

Обратите внимание, что данная инструкция предоставляется исключительно в ознакомительных целях, и выполнение подобных действий может нарушить законодательство и условия использования программного обеспечения. Мы не несем ответственности за любые негативные последствия, связанные с использованием описанных здесь методов.

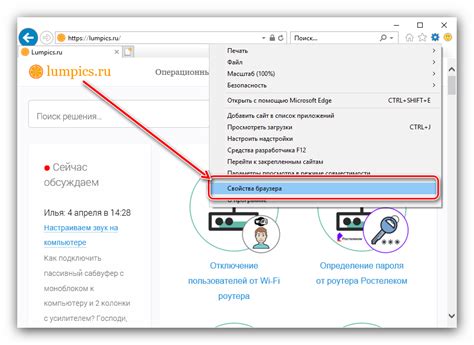

Снятие ограничений безопасности на выбранных сайтах с использованием настроек браузера

Доступное решение, позволяющее обойти сложности, связанные с блокировкой функционала на различных веб-ресурсах, заключается в изменении параметров настроек браузера. Этот метод позволяет отключить ограничения безопасности на конкретных сайтах и получить полный доступ к функциям, которые ранее были ограничены.

Возможность изменения настроек браузера является мощным инструментом, который можно использовать в случаях, когда необходимо обойти блокировку определенных функций и доступа на выбранных веб-сайтах. За счет изменения различных параметров, пользователь может достичь своих целей, не внося изменений в настройки компьютера или проводной сети.

- Перейдите в меню настроек браузера.

- Выберите вкладку "Приватность" или "Безопасность".

- Включите режим "Расширенные настройки" или "Настройки сайтов".

- Найдите раздел "Исключения" или "Дополнительные параметры".

- Добавьте адрес выбранного сайта в список исключений или выполните другие необходимые действия в соответствии с возможностями браузера.

- Сохраните изменения.

После успешного выполнения этих шагов, измененные настройки браузера будут применяться только для выбранных сайтов, позволяя полноценно использовать все доступные функции и возможности.

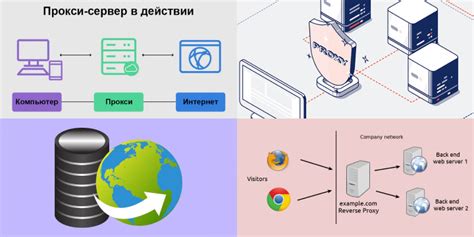

Применение прокси-серверов: обход механизмов ограничения доступа

Для обхода механизмов СЛК защиты можно использовать прокси-серверы. Прокси-серверы являются посредниками между клиентом и запрашиваемым ресурсом, обеспечивая прохождение интернет-трафика через свои собственные соединения. При этом прокси-серверы способны изменять данные запроса и ответа, а также выполнять другие функции, которые позволяют обойти системы защиты и получить доступ к заблокированным или ограниченным ресурсам.

Прокси-серверы обходят ограничения доступа, предоставляя возможность скрыть IP-адрес и установить подключение через другую локацию или страну. Таким образом, прокси-серверы помогают обойти систему ограничения доступа, предоставляя возможность получить информацию или использовать сервисы, которые были заблокированы или ограничены действующими механизмами СЛК защиты.

Преодоление механизма безопасности на сотовых устройствах

В данном разделе рассмотрим методы, позволяющие обойти защитный механизм Системы Лицензирования Компонент (СЛК) на мобильных устройствах. Механизм СЛК, предназначенный для предотвращения несанкционированного доступа к ресурсам и функциям приложений, может иногда стать препятствием для пользователей, желающих расширить возможности своих устройств или осуществить определенные действия, не предусмотренные разработчиками.

1. Изменение параметров безопасности на уровне операционной системы 2. Взлом приложений для обхода СЛК 3. Использование сторонних программных инструментов 4. Применение методов анализа и перебора верификационных ключей | 5. Обход механизма СЛК путем модификации системных файлов 6. Эксплуатация уязвимостей в прошивке устройства 7. Переход на альтернативные операционные системы без защиты СЛК 8. Использование методов социальной инженерии для получения доступа |

Безусловно, следует понимать, что обход защитного механизма СЛК может нарушить законодательство и политику использования соответствующей операционной системы или приложений. За проведение таких действий могут предусматриваться юридические последствия. Пожалуйста, ознакомьтесь с законами и правилами использования перед попыткой изменить или отключить механизм СЛК на вашем мобильном устройстве.

Анализ дополнительных компонентов, препятствующих активации расширенной береговой защиты

Одно из возможных решений проблемы, связанной с активацией сложной линии обороны, заключается в обнаружении и перечислении компонентов, которые обеспечивают дополнительную защиту и могут препятствовать успешной настройке системы на проблемном участке.

В процессе исследования необходимо учесть потенциальные плагины, модули или расширения, установленные в системе, которые могут вмешаться в нормальную работу и вызвать блокировку сложной линии обороны. Эти дополнительные компоненты могут затруднить активацию, повышение надежности и эффективности береговой защиты. Поэтому важно приступить к проведению проверки на их наличие.

Подобные расширения и плагины могут иметь различные названия, поэтому для облегчения процесса анализа следует искать синонимичные термины, но не использовать слова "СЛК защита", "отключить" или точно определенные названия. Проверка должна охватывать как установленные приложения, так и браузерные расширения. Надо учитывать, что установленные дополнения могут быть уникальными для каждой системы, поэтому требуется внимательное исследование приложений, запущенных на устройстве.

Определить дополнительные программы и расширения, которые могут создавать проблемы при активации сложной линии обороны, поможет анализ характеристик установленных плагинов и расширений, их возможности взаимодействия с системой безопасности и применяемые алгоритмы блокировки или фильтрации. Необходимо обратить внимание на те дополнения, которые может блокировать сложная линия обороны, и провести дальнейшие действия по устранению их вмешательства.

При отчете о результатах анализа компонентов стоит использовать жирный или курсивный шрифт для выделения наиболее информативных моментов. Это поможет обратить внимание читателя на ключевые детали, отражающие значимые аспекты наличия дополнительных расширений и плагинов.

Защита данных: повышение безопасности при отключении функции Системы Личного Контроля

Когда речь заходит о безопасности данных и личной информации, необходимо принимать меры предосторожности, даже при отключении основной функции Системы Личного Контроля (СЛК). В данном разделе мы рассмотрим несколько важных шагов, которые можно предпринять для обеспечения безопасности данных в таких случаях.

01. Создание дополнительных барьеров

Одним из возможных подходов является установка альтернативных систем защиты, которые компенсируют отключение СЛК. Они могут включать в себя использование обновленного антивирусного ПО, настройку брандмауэра для фильтрации сетевого трафика или внедрение многофакторной аутентификации на основе биометрических данных или одноразовых паролей.

02. Обновление паролей и принципов доступа

Для повышения уровня безопасности своих данных следует регулярно обновлять пароли, используемые для доступа к конфиденциальной информации. Важно также пересмотреть и пересоздать права доступа пользователей, чтобы установить уровень привилегий, соответствующий их функциональным требованиям, и исключить возможность несанкционированного доступа.

03. Обучение и осведомленность

Увеличение осведомленности сотрудников о методах атак и мер безопасности становится особенно важным, когда отключается СЛК защита. Проведение обучающих семинаров и тренингов, а также распространение информационных материалов помогут повысить уровень осведомленности и развить навыки распознавания и предотвращения атак.

04. Резервное копирование и шифрование данных

Один из самых эффективных способов защитить свои данные – это регулярное создание резервных копий, а также их шифрование. Шифрование данных позволяет предотвратить несанкционированный доступ к конфиденциальной информации, в то время как резервное копирование обеспечивает возможность восстановления данных в случае их потери или повреждения.

05. Проверка и мониторинг активности

Регулярная проверка и мониторинг активности пользователей и сетевого трафика позволяет оперативно выявлять подозрительную активность и предотвращать потенциальные угрозы безопасности. Применение специализированных инструментов и аналитических решений помогает автоматизировать процесс мониторинга и обнаружения аномалий.

Следуя рекомендациям, представленным в данном разделе, вы сможете обеспечить безопасность своих данных даже при отключении функции СЛК защиты. Постоянное внимание к мерам безопасности и развитие навыков в области информационной безопасности являются ключевыми факторами в сохранении конфиденциальности и целостности данных.

Вопрос-ответ

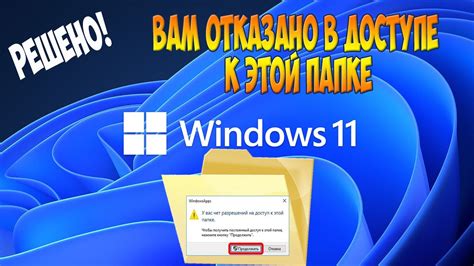

Как отключить слк защиту?

Отключение слк защиты может быть разным в зависимости от устройства или программного обеспечения, которое вы используете. Однако, в большинстве случаев, вы можете отключить слк защиту следующим образом: откройте настройки безопасности вашего устройства, найдите раздел "Слк защита" или "Защита от слк", затем сделайте отметку или переключатель, чтобы отключить функцию. Следуйте инструкциям на экране, если это требуется. Помните, что отключение слк защиты может повысить риск заражения вашего устройства вредоносным кодом, поэтому будьте осторожны и отключайте ее только в случаях, когда вы доверяете источнику файлов или программ, которые собираетесь загрузить или запустить.

Какую причину может быть отключение слк защиты?

Отключение слк защиты может быть обусловлено несколькими причинами. Например, некоторые пользователи могут хотеть загрузить или установить программное обеспечение, которое блокируется слк защитой, так как она считает его потенциально опасным. В других случаях, слк защита может мешать выполнению определенных задач, которые требуют доступа к определенным системным файлам или настройкам. Также, некоторые пользователи могут отключать слк защиту для установки неподписанных драйверов или модифицированных версий программ, которые обычно не разрешены системой по умолчанию.

Какие могут быть последствия отключения слк защиты?

Отключение слк защиты может иметь негативные последствия для безопасности вашего устройства или системы. Без слк защиты вы становитесь более уязвимыми к вредоносным программам, таким как вирусы, трояны или шпионские программы. Это может привести к краже ваших личных данных, финансовым потерям или даже полной потере контроля над вашим устройством. Кроме того, отключение слк защиты может сделать ваше устройство и программное обеспечение менее стабильными и может привести к непредсказуемому поведению системы. Поэтому, перед отключением слк защиты, тщательно оцените риски и убедитесь, что вы действительно нуждаетесь в таком действии.