В мире современных цифровых технологий существует нечто, что держит наши данные надежно под защитой, обеспечивает безопасное ведение транзакций и поддерживает стабильность виртуальных систем. В основе этой сущности лежат принципы и механизмы, специально разработанные для обеспечения целостности и подлинности информации.

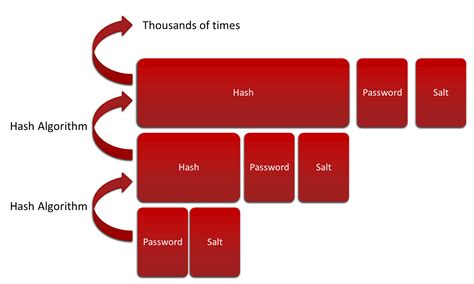

Основополагающей идеей этих принципов является создание уникального и неповторимого отпечатка данных. Подобно отпечатку пальца или ДНК, хеш-функция генерирует уникальный массив символов, который является идентификатором для сохраненной информации. В этом процессе необходимы не только математические алгоритмы, но и высокая вычислительная мощность для обеспечения безопасности и неподделываемости полученного хеша.

Сущность, которая отвечает за эти принципы и механизмы, сложна и в то же время уникальна. Она поддерживает блокчейн - технологию, которая необходима для создания надежной и безопасной системы, где информация не может быть изменена или подделана без соответствующих усилий. Используя хеширование, блокчейн гарантирует безопасность и интегритет данных, что делает его одним из самых надежных методов хранения и передачи информации в нашем цифровом мире.

Значение хеш-функции и ее роль в цепи блоков

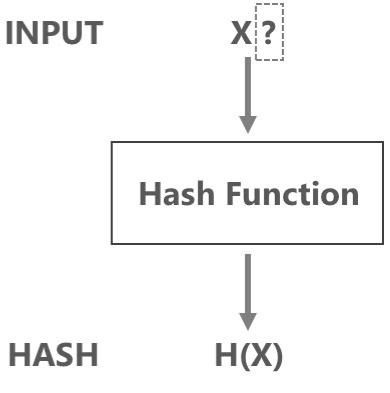

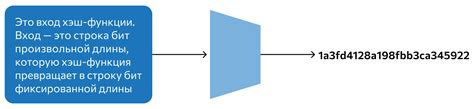

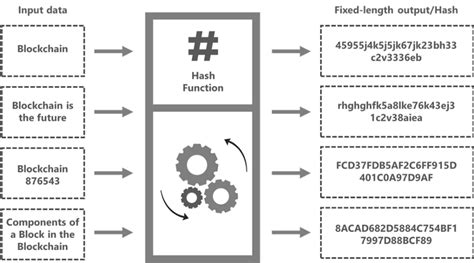

Хеш-функция - это математическое преобразование, которое может принимать на вход данные любого размера и выдавать фиксированный хеш (хеш-код) определенной длины. Она выполняет роль "отпечатка" данных, исключительно подверженного воздействию на входе, гарантируя уникальность хеш-кода для каждого набора данных.

В блокчейн-технологии хеш-функция играет важную роль в обеспечении безопасности и целостности данных. Каждый блок в цепи блоков содержит информацию о предыдущем блоке, а также хеш-код предыдущего блока. Благодаря этому, если хоть один символ в предыдущем блоке изменится, то хеш-код также изменится.

Это свойство хеш-функции позволяет предотвратить возможность подделки данных в блокчейне. Ведь для того, чтобы изменить или подделать данные, необходимо изменить не только содержимое требуемого блока, но и весь хеш-код предыдущего блока. При такой попытке будет создана новая цепь блоков с иными хеш-кодами, что мгновенно обнаружится в сети и приведет к отклонению данных.

Данное свойство хеш-функции также способствует обеспечению инкрементальности в блокчейне. Так как в хеш-коде каждого блока содержится информация о предыдущем блоке, все блоки связаны между собой в линейном порядке. Это позволяет быстро и эффективно проверять целостность данных, переходя от одного блока к другому с помощью хеш-кодов.

Таким образом, хеш-функция играет важную роль в обеспечении безопасности и надежности блокчейна. Она позволяет гарантировать целостность данных, предотвращает подделку информации и создает надежную основу для децентрализованных систем.

Принцип работы функции хеширования в технологии цепочки блоков

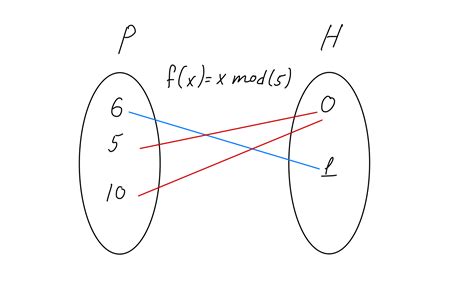

Основная идея работы хеш-функции заключается в том, что она принимает на вход произвольный набор данных и генерирует хеш-значение, которое является уникальным для каждого набора данных. Эта функция должна быть устойчива к коллизиям, то есть ситуациям, когда разным наборам данных соответствует одно и то же хеш-значение. Это обеспечивает надежность и целостность цепочки блоков, поскольку любые изменения исходных данных будут приводить к изменению хеш-значения.

Хеш-функции используются в технологии цепочки блоков для создания уникального идентификатора каждого блока, который включает в себя данные блока и хеш-значение предыдущего блока. Таким образом, каждый блок связан с предыдущим блоком и любые изменения данных в прошлых блоках приведут к изменению их хеш-значений, что делает подделку данных практически невозможной.

Чтобы функция хеширования была эффективной, ее вычисление должно быть быстрым и не требовать больших вычислительных ресурсов. Это позволяет обеспечить хеширование данных в реальном времени и поддерживать высокую производительность всей системы цепочки блоков.

- Хеш-функции обладают свойством необратимости, что означает, что невозможно восстановить исходные данные по их хеш-значению. Это обеспечивает конфиденциальность и безопасность данных в технологии цепочки блоков.

- Кроме того, хеш-функции должны быть стойкими к криптоанализу, чтобы невозможно было подобрать такие данные, которые приведут к желаемому хеш-значению. Это гарантирует надежность и целостность системы, поскольку злоумышленники не смогут подделать или изменить данные без обнаружения.

- Важным свойством хеш-функций является равномерное распределение хеш-значений, что обеспечивает равномерное распределение блоков в цепочке блоков. Это позволяет предотвратить возможные узкие места и обеспечить равномерную нагрузку на систему.

Принцип работы функции хеширования в технологии цепочки блоков является основой для обеспечения безопасности, надежности и целостности системы. Правильный выбор и реализация хеш-функций играют важную роль в защите данных и обеспечении эффективной работы технологии цепочки блоков.

Основные требования к хеш-функции в блокчейне

- Криптографическая стойкость: хеш-функция должна быть устойчивой к взлому и предотвращать возможность обратного расчета оригинальных данных на основе хеша. Это обеспечит безопасность данных и защиту от подделки.

- Уникальность: каждый входной набор данных должен иметь уникальный хеш для обеспечения идентификации и невозможности дублирования информации.

- Равномерное распределение: хеш-функция должна показывать равномерное распределение значений хешей в возможном диапазоне, чтобы избежать возникновения конфликтов и коллизий.

- Вычислительная сложность: обработка хеша должна требовать значительного вычислительного ресурса для усиления безопасности сети и предотвращения атак в стиле "подбора".

- Неизменяемость: любое изменение входных данных должно приводить к полному изменению хеша, что обеспечивает возможность обнаружения и отклонения любой подозрительной модификации.

Обладая данными основными свойствами, хеш-функция в блокчейне становится ценным инструментом для обеспечения безопасности и целостности данных, а также решения проблем, связанных с идентификацией объектов и подтверждением происхождения информации.

Применение хеш-функции для обеспечения целостности данных в децентрализованной регистрации информации

Основная идея применения хеш-функции в блокчейне заключается в том, что каждый блок, содержащий транзакции или другие данные, имеет свой уникальный хеш-код, который вычисляется на основе всех его содержимого. Даже незначительное изменение в блоке, например, добавление или удаление одного символа, приведет к изменению хеш-кода, что позволяет системе блокчейна автоматически обнаружить нарушение целостности данных.

| Преимущества применения хеш-функции для обеспечения целостности данных: |

|---|

| Обеспечение безопасности. Хеш-функции обеспечивают высокую степень безопасности благодаря свойству непредсказуемости и нереверсивности. Это значит, что невозможно восстановить исходные данные по их хеш-коду, а также предсказать, как изменится хеш-код при изменении данных. |

| Оптимизация процесса проверки целостности. Сравнение хеш-кодов является быстрым и эффективным способом проверки целостности данных в блокчейне. Для проверки достаточно вычислить хеш-код текущего блока и сравнить его с сохраненным хеш-кодом в предыдущем блоке. |

| Отслеживание изменений в блокчейне. При изменении данных в блоке, его хеш-код также изменится. Благодаря этому, система блокчейна может автоматически определить, какой блок был изменен и где произошло нарушение целостности данных. Это обеспечивает прозрачность и надежность децентрализованной регистрации информации. |

Таким образом, применение хеш-функции является неотъемлемой частью технологии блокчейн, обеспечивая целостность данных и повышая безопасность системы регистрации информации. Хеш-функции позволяют автоматически обнаруживать любые изменения в блоках блокчейна, что делает процесс проверки целостности быстрым и эффективным.

Формирование связующих звеньев: механизм образования цепочки блоков в децентрализованной системе

Хеш является неким "отпечатком" данных, то есть уникальным представлением информации в виде набора символов фиксированной длины. Для создания связующего звена в цепочке блоков, каждый блок содержит не только данные о транзакциях или другой полезной информации, но и хеш предыдущего блока в цепи. В результате, если данные в предыдущем блоке будут изменены, то хеш этого блока также изменится, и, следовательно, нарушится целостность цепочки.

Такое образование связующих звеньев с помощью хешей позволяет обеспечить надежность и безопасность блокчейна, так как внесение изменений в один блок потребует изменения хешей всех последующих блоков, что является практически невозможным при наличии большого количества участников и хорошо настроенной системе консенсуса.

- Использование уникальных хешей для связи блоков

- Цепочка блоков и непрерывность цепи

- Хеширование данных блока и связь с предыдущим блоком

- Обеспечение надежности и целостности блокчейна

Влияние изменения данных на хеш-значение и цепочку блоков

Изменение данных в блоке имеет прямое влияние на хеш-значение и всю цепочку блоков. Поскольку каждый блок содержит хеш-значение предыдущего блока, изменение данных в одном блоке приводит к изменению хеш-значения следующего блока и тем самым ломает цепочку блоков.

Это свойство блокчейн-технологии надежно обеспечивает целостность данных. Если кто-либо попытается изменить информацию в одном блоке, это приведет к несоответствию хеш-значений и станет заметным для всей сети. Таким образом, хеш-значение блока является своего рода отпечатком содержимого, и даже незначительное изменение данных приводит к полному изменению отпечатка.

Цепочка блоков обеспечивает прозрачную и надежную передачу данных между участниками системы. Изменение данных любого блока требует переподписывания блока и всех последующих блоков, что требует огромных вычислительных ресурсов и времени. Это делает систему блокчейна невосприимчивой к манипуляциям и обеспечивает надежную защиту от изменения и подделки данных.

Криптостойкость хеш-функций в цифровых учетных книгах

Раздел посвящен анализу криптографической стойкости хеш-функций, применяемых в цифровых учетных книгах. Взаимодействие в таких системах основано на хешировании данных для обеспечения безопасности и целостности информации.

Хеш-функции - это алгоритмы, которые преобразуют входные данные произвольной длины в фиксированную хеш-сумму, или хеш. Стоит отметить, что криптостойкость хеш-функции является одним из важнейших свойств для обеспечения безопасности данных в блокчейне и других цифровых учетных книгах.

В цепочке блоков, каждый блок содержит хеш предыдущего блока в своих данных, и любая незначительная модификация блока приведет к изменению его хеша. Это обеспечивает невозможность внесения изменений в прошлые блоки цепочки без обнаружения.

Криптостойкость хеш-функций достигается за счет осложнения процесса обратного преобразования - восстановления исходных данных из хеша. Хорошая хеш-функция должна обладать свойством необратимости, то есть быть нечувствительной к изменениям данных: даже минимальное изменение входных данных должно привести к полному изменению хеш-суммы.

Важным свойством криптостойкой хеш-функции является сопротивляемость коллизиям - обнаружение разных входных данных, дающих одинаковый хеш. В блокчейне это избегает возможности создания двух блоков с одинаковым хешем, что могло бы нарушить целостность и безопасность системы.

Уязвимости хеш-функций и меры их устранения в применении блокчейн-технологий

В данном разделе рассматриваются возможные способы атак на хеш-функции и методы их предотвращения в контексте использования блокчейн-технологий. Такие атаки могут оказаться критическими, поэтому важно применять соответствующие меры защиты для обеспечения целостности и безопасности данных.

Одной из уязвимостей хеш-функций является возможность коллизий - ситуаций, когда два различных входных значения дают одинаковый хеш-код. В таком случае, злоумышленник может подделать данные, получив контроль над обменом информацией. Для предотвращения этой уязвимости в блокчейне используются криптографически стойкие хеш-функции, которые обладают особыми свойствами, минимизирующими вероятность коллизий.

Второй тип атак на хеш-функции - атаки на пространство поиска. В данном случае злоумышленник предпринимает попытки перебора всех возможных входных значений хеш-функции, чтобы найти совпадение с заданным хешем. Критическим моментом является пространство поиска, которое может быть слишком большим, чтобы обращаться к нему полным перебором. Подобная ситуация может возникнуть, когда злоумышленник пытается скомпрометировать целостность данных, изменяя их и вычисляя новые хеш-значения. Для обеспечения безопасности данных в контексте блокчейна используются методы хэширования, сопряженные с доказательствами работы, которые способны усложнить атаки на пространство поиска и обеспечить целостность системы.

Третьим видом атак на хеш-функции является атака "с изоляцией". Злоумышленники могут попытаться искусственно создать коллизию для группы входных значений или данных. Это означает, что существует возможность получения двух различных входных значений с одинаковым хешем. Для предотвращения такой атаки в технологии блокчейн используются криптографически стойкие алгоритмы хеширования, основанные на принципе «односторонней функции», который усложняет или делает практически невозможным обратное вычисление хеша.

Таким образом, применение надежных хеш-функций и методов их защиты является ключевым фактором для обеспечения безопасности и целостности данных в технологии блокчейн. Однако необходимо постоянно осуществлять мониторинг и анализ новых уязвимостей, чтобы быть готовыми к предотвращению недобросовестных действий и обеспечению надежности системы.

Возможные проблемы и риски при использовании хеширования в блокчейне

Одной из возможных проблем является коллизия хеш-функции, когда два различных входных значения могут привести к одному и тому же хеш-значению. Это может возникнуть из-за ограниченной размерности хеш-функции или из-за дефектов самой функции. В результате, злоумышленники могут создать поддельные данные, которые будут иметь одинаковую хеш-сумму с оригинальными данными, что может привести к нарушению целостности и подмене информации.

Другой риск связан с возможностью атаки на процесс хеширования путем перебора или выбора специальных входных данных. Если злоумышленник обладает достаточными вычислительными ресурсами, он может попытаться найти взломанные хеш-значения или подобрать данные таким образом, чтобы хеш совпал с заранее известным значением. Это может привести к нарушению целостности и надежности блокчейн-сети.

| Возможные уязвимости и риски | Потенциальные последствия |

|---|---|

| Коллизия хеш-функции | Возможность создания поддельных данных и нарушение целостности системы. |

| Атака на процесс хеширования | Возможность взлома данных и нарушение надежности блокчейн-сети. |

Для уменьшения рисков, связанных с хешированием в блокчейне, важно использовать надежные и криптографически стойкие хеш-функции. Кроме того, важно принимать меры для защиты системы от внешних атак, таких как снижение доступа к вычислительным ресурсам или использование алгоритмов, требующих большого количества вычислений для взлома хеш-значений.

Вопрос-ответ

Что такое хеширование?

Хеширование - это процесс преобразования данных произвольной длины в фиксированную строку фиксированной длины, называемую хешем. Хеш-функции обладают свойствами уникальности и необратимости.

Какие принципы лежат в основе хеширования в технологии блокчейн?

Основными принципами хеширования в технологии блокчейн являются уникальность хеша, необратимость хеш-функции и связь хеша с исходными данными, что обеспечивает надежность и безопасность этой технологии.

Какие механизмы используются для хеширования в блокчейне?

В блокчейне для хеширования используются различные криптографические хеш-функции, такие как SHA-256, Keccak-256, Scrypt и другие. Эти функции гарантируют высокую степень защиты данных благодаря своим математическим особенностям.

Зачем нужно хеширование в технологии блокчейн?

Хеширование в технологии блокчейн играет ключевую роль в обеспечении безопасности и целостности данных. Хеш-функции позволяют проверить, не были ли изменены данные в блоке, а также обеспечивают возможность однозначной идентификации каждого блока в цепочке блоков.

Каким образом хеширование влияет на производительность блокчейн сети?

Хеширование в блокчейн сети требует вычислительных ресурсов, поскольку каждый блок должен быть хеширован перед добавлением в цепочку. Однако блокчейн технология постоянно развивается, и современные алгоритмы хеширования обеспечивают приемлемую производительность системы.